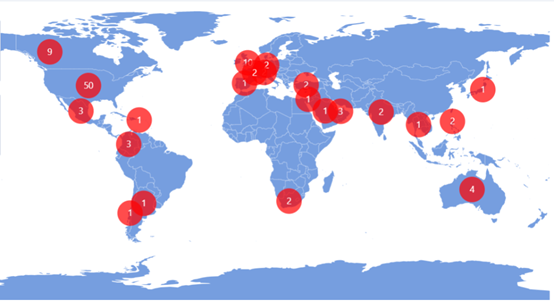

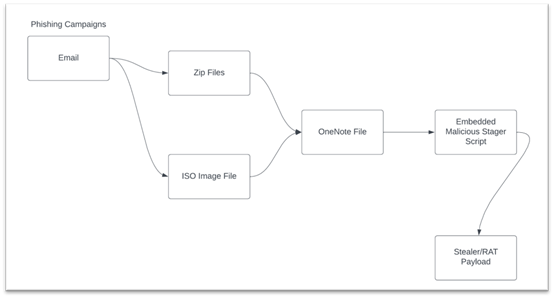

8、YiSeLie面临新一轮针对关键基础设施的网络攻击 勒索软件是对组织网络安全基础设施的最大威胁,因为它涉及受害者文件的加密以及要求付款以换取解密密钥。勒索软件攻击可能导致严重后果,例如财务损失、数据丢失和声誉受损。尽管有可能获得可观的经济收益,但新的勒索软件组织的出现并没有减少的迹象。 最近,Cyble研究和情报实验室(CRIL)看到了Palo Alto Networks旗下42单元的一条推文,揭示了一种可以攻击Linux和Windows操作系统的新勒索软件。该勒索软件似乎处于开发阶段,因为目前有关其受害者的信息很少。负责它的组织尚未创建一个泄漏站点来展示其受害者。 勒索软件留下的赎金消息将自己标识为 Cylance 勒索软件,但重要的是要注意,这不应与被BlackBerry收购的网络安全公司 Cylance 混淆。这两者是不同且不相关的实体。本博客提供了有关Cylance勒索软件的Windows和Linux版本的技术见解。 https://blog.cyble.com/2023/04/07/new-cylance-ransomware-with-power-packed-commandline-options/ Cyble研究和情报实验室(CRIL)遇到了一个名为Money Message的新勒索软件组织。Money Message可以加密网络共享,并针对Windows和Linux操作系统。在分析Money Message二进制文件时,我们注意到了一个相似之处:它们在配置中包含管理员凭据,然后用于定位网络资源。基于此,我们怀疑威胁参与者可能在其操作中利用窃取日志。 该组织利用双重勒索技术来针对受害者,其中包括在加密之前泄露受害者的数据。如果未支付赎金,该组织会在其泄漏站点上上传数据。 Money Message于 2023 年 3 月首次观察到,已经影响了五名以上公开披露的受害者,其中大多数来自美国。受害者属于不同的行业,包括BFSI,运输和物流以及专业服务。 Money Message受害者的分布: 2019 年,Cl0p 勒索软件以勒索软件即服务 (RaaS) 模型的形式出现,并因其先进的技术而臭名昭著。其主要目标是年收入在5万美元或以上的大型组织。攻击者渗透到目标系统并加密文件,要求支付赎金以换取解密密钥。 Cl0p 勒索软件是 CryptoMix 勒索软件的继任者,据信 CryptoMix 勒索软件起源于俄罗斯,经常被包括 FIN11 在内的各种俄罗斯分支机构使用。该组织以攻击各种组织和机构而闻名,包括大学、政府机构和私营公司。与其他勒索软件组织一样,Cl0p 的主要目标似乎是经济利益,他们通过双重勒索策略实现。 使用此方法,首先泄露敏感信息,然后对其进行加密。如果受害者拒绝支付赎金,攻击者威胁要在其暗网泄漏网站上披露数据。这给受害者带来了额外的压力,要求他们支付赎金以防止其敏感信息被泄露。 自2023年1月以来Cl0p勒索软件受害者的地理分布,全球共有104名受害者: https://blog.cyble.com/2023/04/03/cl0p-ransomware-active-threat-plaguing-businesses-worldwide/ 研究人员发布了一份关于通过流行的 VoIP 程序 3CXDesktopApp 进行的供应链攻击的报告。从那时起,安全社区开始分析这次攻击并分享他们的发现: 1. 此感染通过 3CXDesktopApp MSI 安装程序传播。macOS 的安装程序也已被木马化。恶意安装包包含一个受感染的 dll 库,它从 d3dcompiler_47.dll 库的覆盖层中解密 shellcode 并执行它。 2. 解密的有效负载从存储在 GitHub 存储库(存储库已删除)中的图标中提取 C2 服务器 URL。 3. 有效负载连接到其中一个 C2 服务器,下载信息窃取程序并启动它。 4. 信息窃取程序收集系统信息和浏览器历史记录,然后将其发送到 C2 服务器。 https://securelist.com/gopuram-backdoor-deployed-through-3cx-supply-chain-attack/109344/ 5、OneNote文档正成为恶意软件传播新趋势 研究人员最近观察到一个新的恶意软件活动,该活动使用恶意OneNote文档诱使用户单击嵌入文件以下载和执行Qakbot木马。 OneNote是一个可以免费下载的微软数字笔记本应用程序。它是一个笔记应用程序,允许跨组织协作,同时使用户能够嵌入文件和其他项目。默认情况下,它安装在微软办公室 2021 和微软 365 中。 攻击者总是试图找到新的方法来感染受害者。例如,在 微软引入政策更改后,他们转向LNK文件默认禁用办公宏。由于允许用户将文件附加到OneNote文档的功能,这使它们成为LNK文件作为部署恶意软件的分发工具的良好替代方案。此博客包含有关如何恶意使用 OneNote 文档的分析,以及利用 OneNote 文档下载和执行 Qakbot 恶意软件的两个特定活动。 https://www.mcafee.com/blogs/other-blogs/mcafee-labs/rising-trend-of-onenote-documents-for-malware-delivery/ 6、谨防使用真实电子邮件地址的新推特网络钓鱼诈骗 推特是世界上最大的视频共享平台之一,拥有大量用户,已成为网络钓鱼攻击的目标。诈骗者找到了一种通过该平台的“通过电子邮件共享视频”功能诱捕YouTubers的新方法,该功能会发送看起来真实的网络钓鱼电子邮件。推特已经意识到这一趋势,并警告用户要谨慎。 在最近的一条推文中,推特透露了有关网络钓鱼诈骗的详细信息,其中电子邮件是从真实的推特帐户发送的。恶意电子邮件似乎是直接从 推特发送的,电子邮件地址 no-reply@youtube.com。 社交媒体内容创建者凯文·布雷兹(Kevin Breeze)提醒推特注意新的网络钓鱼骗局,并在推特上表示,这不是欺骗性电子邮件,而是滥用视频共享系统。这表明诈骗者正在利用该平台的共享系统发送这些电子邮件。 网络钓鱼电子邮件内容与以前的网络钓鱼诈骗内容类似,包含推特视频和一条消息,告知用户YouTube的新获利政策和新规则。 该电子邮件还包含一个Google云端硬盘链接,其中包含用于打开它的密码。为了灌输紧迫感,用户被告知他们只有 7 天的时间来审核和回复,否则他们的推特访问权限将受到限制。 https://www.hackread.com/youtube-phishing-scam-authentic-email-address/ 头号通缉犯“Alcasec”,也被称为“XiBanYa黑客的罗宾汉”,在XiBanYa马德里被捕。19岁的黑客何塞·路易斯·韦尔塔斯(Jose Luis Huertas)因涉嫌黑客入侵和窃取国家税务局数百万纳税人的敏感数据而被XiBanYa警方逮捕。 化名Alcasec和Mango的Huertas因窃取超过575000名纳税人的敏感数据而被警方预订。XiBanYa执法当局将他归类为该国最臭名昭著的黑客之一,据信他在洗钱和网络资产方面拥有专业知识。当局将他拘留,因为法官宣布他有逃跑风险。 XiBanYa情报机构通过跟踪Huertas用于为存储被盗数据的服务器付款的加密货币钱包来识别Huertas。调查人员在他据称控制的钱包中发现了价值超过543000美元的加密货币。此外,据当地Spanis媒体报道,当局发现了大量现金,暗示他参与了XiQian活动。 https://www.hackread.com/alcasec-hacker-spanish-hackers-arrested/ YiSeLie的主要机构网站遭到网络攻击,包括航空公司,运输,邮政和灌溉系统的网站。其中灌溉系统受到攻击,导致水监测器出现故障,影响了草裙舞谷、约旦河谷和加利尔污水公司的控制系统等地区的灌溉和废水处理系统。攻击者留下了一条信息,称自己支持巴勒斯坦,并对以色列不满。至少十名农民受到影响,浇水工作停止。当局正在努力解决这个问题并恢复主要系统的运行状态,但攻击者的身份尚不清楚。报道提到,一群支持巴勒斯坦的黑客行动主义者通过GhostSec的在线处理对以色列关键基础设施进行了网络攻击。 https://www.hackread.com/israel-cyberattacks-hit-critical-infrastructure/

1、具有强大命令行选项的新Cylance勒索软件

2、Money Message 勒索软件涉嫌利用窃取者日志

3、Cl0p 勒索软件:困扰全球企业的活跃威胁

4、疑似Lazarus通过 3CX 供应链攻击部署的 Gopuram 后门

7、Alcasec Hacker,又名“XiBanYa黑客的罗宾汉”,被捕!

8、YiSeLie面临新一轮针对关键基础设施的网络攻击

京公网安备 11010802024705号 京ICP备20030588号 Copyright © 兰云科技 www.lanysec.com 版权所有